世界中のWeb開発プロジェクトで利用されているHTTPクライアントライブラリ「axios」。しかし2026年3月31日、このaxiosの最新バージョンにマルウェア(悪意のあるプログラム)が混入されるという重大なセキュリティインシデントが発生しました。

「自分のプロジェクトは大丈夫だろうか?」「直接インストールしていなくても危険なの?」と不安に感じている方も多いはずです。

この記事では、今回発覚したaxiosのサプライチェーン攻撃の概要から、マルウェアがPCに侵入する巧妙な手口、そしてご自身のプロジェクトが安全かどうかを確認し、適切に対処する手順までを分かりやすく解説します。

結論から言うと、特定のバージョンをインストールしてしまった場合、コードを実行していなくても既に感染している可能性があります。まずは落ち着いて、本記事の手順に沿って状況を確認していきましょう。

最新版axiosで発覚した「サプライチェーン攻撃」の危険性

今回の事件は、開発者が意図せず悪意のあるコードを取り込んでしまう「サプライチェーン攻撃」と呼ばれる手口です。

悪意あるコードが混入されたバージョン

問題が確認されたのは、以下の2つのバージョンです。

axios@1.14.1(最新版)axios@0.30.4(レガシー環境向け)

攻撃者はaxiosのメンテナー(管理者)のアカウントを乗っ取り、正規のアップデートに見せかけてこれらのバージョンを公開しました。axios自体のソースコードは改ざんされていませんでしたが、新たにplain-crypto-jsという悪意のある依存パッケージが追加されていました。

どのような被害をもたらすのか

このマルウェアに感染すると、バックグラウンドで「RAT(遠隔操作ツール)」がインストールされます。これにより、以下のような深刻な被害をもたらす可能性があります。

- クレデンシャル(認証情報)の窃取: SSHキー、AWSなどのクラウド認証トークン、GitHubトークン、環境変数(

.env)などが外部サーバーに送信されます。 - PCの遠隔操作: 攻撃者があなたのPC内で任意のコマンドを実行できる状態になります。

- 横展開(ラテラルムーブメント): 感染した開発者のPCを踏み台にして、本番環境のインフラや社内ネットワークへ侵入を拡大されます。

インストール後「何をする」と危険なのか?

「悪意のあるパッケージをインストールしてしまったけれど、まだアプリを起動(node app.jsなど)していないから大丈夫」と思うかもしれません。

しかし、今回のマルウェアの最も恐ろしい点は、「インストールコマンドを実行した瞬間」にマルウェアが起動する仕組みになっていることです。

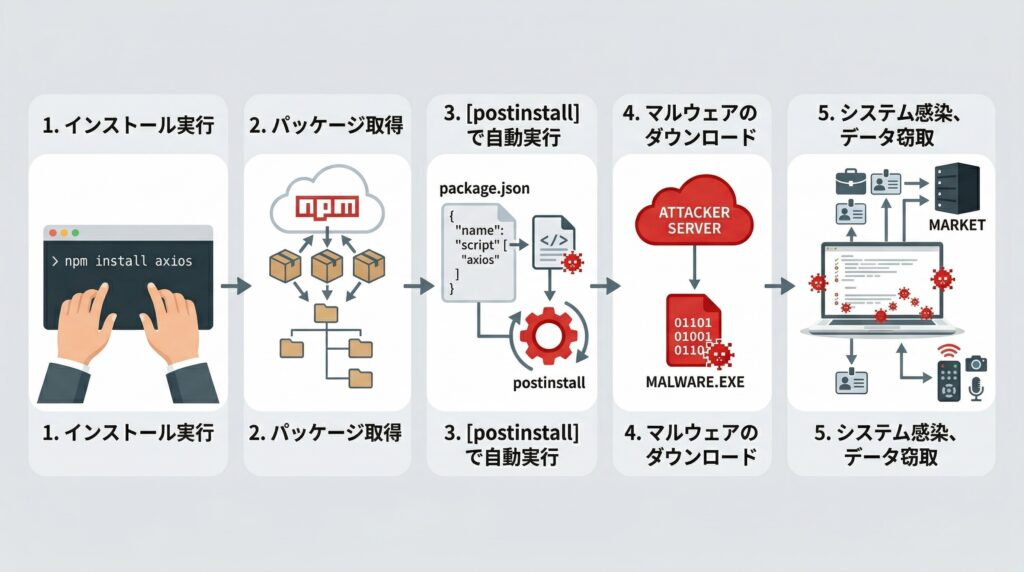

postinstallフックを悪用した巧妙な手口

Node.jsのパッケージマネージャー(npmやYarn)には、パッケージのインストール直後に特定の処理を自動実行する「postinstall」という機能があります。今回の攻撃はこれを悪用しています。

| 進行順 | 裏側で起きていること(マルウェアの挙動) | 開発者の認識 |

| 1 | 開発者が npm install を実行する | 「よし、ライブラリを入れよう」 |

| 2 | npmが axios@1.14.1 と、その依存先である plain-crypto-js をダウンロードする | (画面上は通常のインストール中) |

| 3 | plain-crypto-js に設定された postinstallスクリプトが自動実行される | (画面上は通常のインストール中) |

| 4 | スクリプトが外部サーバーと通信し、遠隔操作ツール(RAT)をダウンロード・起動する | 「インストール完了。さあ開発を始めよう」 |

つまり、インストールした後に「特定の関数を呼び出す」などの操作は一切不要です。npm install が完了した時点で、すでにPC内の認証情報は盗み出されている前提で動く必要があります。

axiosを直接入れていなくても危険?間接依存の落とし穴

「自分のプロジェクトの package.json には axios と書いていないから安全」と安心するのは危険です。

axiosは非常に人気のあるライブラリであるため、あなたがインストールした別のライブラリ(SDKやラッパーなど)が、裏側でaxiosを利用しているケース(間接依存)が多々あります。

【間接依存の例】

- あなたのプロジェクト

便利なAPI連携ライブラリA(あなたがインストールしたもの)axios(ライブラリAが裏でインストールしたもの)

間接依存であっても、npmは自動的にaxiosをダウンロードし、postinstallフックを実行してしまいます。

現在のプロジェクトへの影響を確認する3つの手順

ご自身の環境が安全かどうか、以下の手順で直ちに確認してください。

手順1:npm lsコマンドでの依存ツリーチェック

ターミナルを開き、プロジェクトのルートディレクトリで以下のコマンドを実行します。

npm ls axios【確認結果の判定】

| コマンドの出力結果 | 判定と意味 |

empty または表示なし | 安全(プロジェクト内にaxiosは存在しません) |

axios@1.14.0 など別のバージョン | 安全(現状は影響を受けていません) |

axios@1.14.1 または 0.30.4 | 危険(マルウェアが実行された可能性が極めて高いです) |

手順2:lockfile(package-lock.json等)の確認

より確実を期すため、package-lock.json や yarn.lock を開き、plain-crypto-js という文字列で検索をかけてください。もし見つかった場合は、マルウェアが組み込まれたバージョンをインストールしてしまっています。

手順3:不審なディレクトリの確認

プロジェクト内の node_modules ディレクトリ内に、以下のフォルダが存在しないか確認します。

node_modules/plain-crypto-js/

存在する場合、マルウェアの実行ファイルが展開されています。

危険なバージョンが見つかった場合の具体的な対処法

もし 1.14.1 や 0.30.4 がインストールされていた場合、事態は非常に深刻です。「ライブラリを削除して終わり」ではありません。 以下の手順を迅速に行ってください。

1. ネットワークからの切断と隔離

感染したPCがC2サーバー(攻撃者の指令サーバー)と通信し続けるのを防ぐため、直ちにPCをネットワークから切断してください。

2. クレデンシャル(認証情報)の即時ローテーション【最重要】

PC内に保存されていたあらゆる認証情報が漏洩した前提で動きます。以下の情報をすべて無効化し、新しいものに再発行(ローテーション)してください。

- AWS, GCP, Azureなどのクラウドアカウントのアクセスキー

- GitHub, GitLabのパーソナルアクセストークンやSSHキー

- npmや各種パッケージマネージャーのパブリッシュトークン

.envファイルに記載されていたデータベースのパスワードやAPIキー

3. 安全なバージョンへのダウングレード

隔離された安全な別環境、またはPCの初期化後にプロジェクトを再構築する際は、問題のないバージョンへ固定してインストールします。

npm install axios@1.14.0💡PCのクリーンアップについて

マルウェア(RAT)は再起動後も動作し続けるようにシステム深部に潜伏し、自身の痕跡を消去する巧妙な動きをします。単に

node_modulesを削除するだけでは不十分です。セキュリティの観点からは、感染したPCはOSからクリーンインストール(初期化)することが強く推奨されます。

今後同様のセキュリティリスクを防ぐためのプロの視点

npmエコシステムにおけるサプライチェーン攻撃は、今後も起こり得ます。被害を最小限に抑えるため、以下の対策を習慣づけましょう。

--ignore-scriptsの活用:初見のパッケージをインストールする際はnpm install --ignore-scriptsを付与することで、postinstallフックなどの自動実行をブロックできます。- lockfileの厳格な管理:

package-lock.jsonは必ずGitなどのバージョン管理に含め、チーム内で予期せぬバージョンアップ(特に公開直後の最新版の自動取得)が起きないように固定(ピン留め)しましょう。

まとめ:axiosの危険性を正しく理解し、安全なプロジェクト運営を

最新バージョンのaxios(1.14.1 / 0.30.4)に混入されたマルウェアは、インストールした瞬間に自動実行され、PCの遠隔操作や認証情報の窃取を行う非常に危険なものです。

まずは npm ls axios でご自身のプロジェクトの依存関係を確認し、もし該当バージョンが見つかった場合は、直ちに認証情報のローテーションと環境の再構築を行ってください。

便利なライブラリの裏側には常にリスクが潜んでいます。日頃から依存関係の管理を徹底し、安全な開発環境を維持していきましょう。

コメント